営業資料のセキュリティ必須要件|法的要件・技術対策・業界別チェックリスト完全版

営業資料のセキュリティ必須要件|法的要件・技術対策・業界別チェックリスト完全版

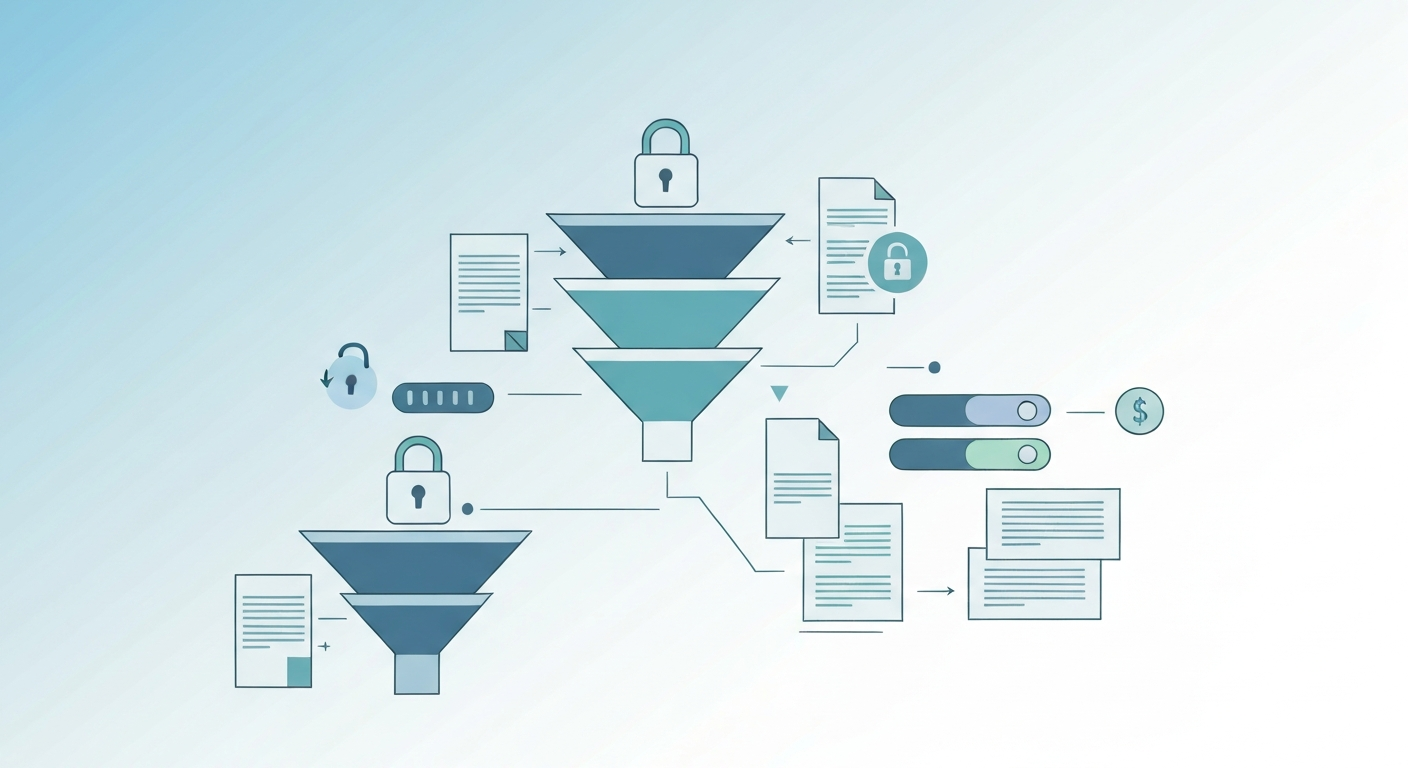

営業資料のセキュリティ要件とは、提案書・見積書などの機密資料を顧客に共有する際に満たすべきアクセス制御・閲覧追跡・データ保護の基準です。情報漏洩リスクの最小化に加え、法的コンプライアンスへの対応も含みます。

営業資料には価格情報、技術仕様、顧客固有の提案内容など、機密性の高い情報が含まれます。不適切な管理は情報漏洩だけでなく、法的制裁・取引先との信頼喪失にもつながります。セキュアな共有方法を選ぶ際に確認すべき要件を、法的・技術的・業界別の観点から網羅的に解説します。

営業資料のセキュリティが重要な理由

情報漏洩の主な経路

営業活動において情報漏洩が発生するルートは、大きく3つに分類されます。

第一の経路: 共有ミス 誤ったメールアドレスへの送付や、「リンクを知る全員がアクセス可能」な共有設定が原因で発生します。IPA(情報処理推進機構)の調査では、情報セキュリティ事故の約30%が「誤送信・誤公開」によるものです。

第二の経路: 権限管理の不備 商談終了後もアクセスが有効なまま放置されるケースです。退職した担当者のアカウントが残っていたり、旧バージョンの見積書URLが流通し続けるリスクがあります。

第三の経路: 内部不正 競合他社への転職時に資料を持ち出すケースです。ダウンロード制限や監査ログがないと、証拠の保全が困難になります。

セキュリティインシデントのコスト

情報漏洩が発生した場合のビジネスインパクトは甚大です。IBMの「Cost of a Data Breach Report 2025」によると、1件あたりのデータ侵害コストの世界平均は約4.88百万ドルに達します。日本企業においても、顧客情報漏洩に伴う損害賠償・風評被害・対応費用は事業存続を脅かすレベルになりえます。

5つの基本要件

| # | 要件 | 目的 | 実現方法 |

|---|---|---|---|

| 1 | アクセス制御 | 許可した人のみ閲覧可能に | 招待制・パスワード |

| 2 | 閲覧ログ | 誰がいつ見たかを記録 | DSRの自動ログ |

| 3 | ダウンロード制限 | 資料のコピーを防止 | ブラウザ閲覧限定 |

| 4 | 有効期限 | 商談終了後にアクセス停止 | 自動失効 |

| 5 | 監査ログ | 全操作を記録・証跡保全 | ISO/SOC対応 |

要件1: アクセス制御

最低基準: メールアドレスによる招待制。「リンクを知っている全員」は禁止です。

推奨: ルーム単位 + ファイル単位の二重制御。見積書は担当者のみ、概要資料は全員に公開など、情報の機密度に応じた多段階設定が有効です。

要件2: 閲覧ログ

最低基準: ファイル単位のアクセスログ(誰が・いつ開いたか)の記録です。

推奨: ページ単位・秒単位の閲覧トラッキング。「何ページ目を何秒見たか」まで把握することで、顧客の関心箇所の分析にも活用できます。

要件3: ダウンロード制限

最低基準: ダウンロード可否をファイルごとに設定できることです。

推奨: 機密度の高い資料(見積書・価格表)はダウンロード禁止 + ブラウザ閲覧のみに制限します。

要件4: 有効期限

最低基準: 共有リンクに有効期限を設定できることです。

推奨: 商談終了時に自動失効する設定。手動での権限削除忘れを防ぐ仕組みが重要です。

要件5: 監査ログ

最低基準: アクセスログの保持期間が1年以上です。

推奨: ISO 27001・SOC 2対応の監査証跡。ダウンロード試行・権限変更の全記録を保持します。

法的要件:守るべき法律と規制

営業資料の管理に関連する法律は複数あります。業種・取り扱う情報によって適用される法律が異なるため、自社に関連するものを把握することが重要です。

個人情報保護法(改正版)

2022年施行の改正個人情報保護法により、個人情報の取り扱いに関する要件が強化されました。営業活動における顧客情報の管理に直接影響します。

営業資料との関連

- 顧客名・連絡先を含む提案書は「個人情報を含む書類」として管理義務が生じます

- 漏洩発生時は72時間以内の個人情報保護委員会への報告が必要です

- 第三者への提供(転送・共有)には本人の同意または法的根拠が必要です

実務上の対応 資料に顧客の個人情報が含まれる場合、アクセス制御と閲覧ログの記録は法的義務の一部と捉えるべきです。NDAと営業資料の管理については別記事で詳しく解説しています。

不正競争防止法

営業上の秘密(技術情報・価格情報・顧客名簿等)の管理義務を定めた法律です。「営業秘密」として法的保護を受けるためには、3つの要件を満たす必要があります。

営業秘密の3要件(不正競争防止法第2条第6項)

- 秘密管理性: 秘密として管理されていること(アクセス制限・社員への周知等)

- 有用性: 事業活動に有用な技術上または営業上の情報であること

- 非公知性: 公然と知られていないこと

アクセス制御・閲覧ログ・ダウンロード制限は「秘密管理性」の証明に直結します。

営業資料に競合他社に知られたくない価格戦略や技術仕様が含まれる場合、適切なセキュリティ管理が法的保護の前提条件となります。

ISO 27001(情報セキュリティマネジメントシステム)

ISO 27001は情報セキュリティのマネジメントシステムに関する国際規格です。取得義務はありませんが、大手企業・官公庁との取引では取得済みであることを求められるケースが増えています。

営業資料管理に関連する主要管理策

| 管理策 | 内容 | 営業資料への適用 |

|---|---|---|

| A.8.1 | 情報の分類 | 資料を「公開」「社外秘」「機密」に分類 |

| A.8.2 | 情報のラベリング | 資料にラベル付けし、取り扱いルールを明確化 |

| A.9.1 | アクセス制御方針 | 閲覧権限の付与・剥奪の手順整備 |

| A.9.4 | システムアクセス制御 | パスワード・二要素認証の実装 |

| A.12.4 | ログ取得・監視 | アクセスログの記録・定期レビュー |

SOC 2 Type II

SOC 2はSaaSベンダーが顧客データを安全に扱っていることを証明する報告書です。営業ツールを提供するベンダーがSOC 2 Type IIを取得していることは、セキュリティ品質の重要な指標となります。

ツール選定時には「ベンダー自身がSOC 2 Type IIを取得しているか」を確認する必要があります。DSRのセキュリティチェックリストでツール選定の観点をまとめています。

GDPR(EU一般データ保護規則)

EU域内の顧客にサービスを提供する場合、GDPRが適用されます。営業資料に含まれるEU居住者の個人情報は、GDPR第6条の適法性根拠に基づく処理が必要です。また、データポータビリティ権・消去権(忘れられる権利)への対応も求められます。

技術的要件:実装すべきセキュリティ機能

法的要件を満たすために必要な技術的実装について解説します。

暗号化

転送時の暗号化(TLS 1.2以上) 資料の送受信はすべてTLS(Transport Layer Security)で暗号化します。「https://」から始まるURLであることが最低条件ですが、TLSのバージョンが1.2以上かを確認することが重要です。

保存時の暗号化(AES-256) ストレージに保存された資料は、AES-256等の強力な暗号化アルゴリズムで暗号化されている必要があります。クラウドサービスを利用する場合は、ベンダーの暗号化方式を確認します。

エンドツーエンド暗号化 最高レベルのセキュリティが必要な場合は、エンドツーエンド暗号化(E2EE)を検討します。ただし、ログ取得機能との両立が技術的に困難なケースがあるため、要件に応じて判断します。

アクセス制御(IAM)

ロールベースアクセス制御(RBAC) ユーザーの役割(営業担当・マネージャー・閲覧者等)に応じてアクセス権限を定義します。個人単位ではなくロール単位で管理することで、権限の付与・剥奪が効率化されます。

多要素認証(MFA) パスワード単体の認証はリスクが高いです。特に機密性の高い資料へのアクセスには、SMS・認証アプリ等を用いた多要素認証を必須とします。

最小権限の原則 ユーザーが業務遂行に必要な最小限の権限のみを付与します。「とりあえず全権限」は最大のリスクです。

データ損失防止(DLP)

DLP(Data Loss Prevention)は、機密データが組織外に流出することを防ぐ技術です。営業資料管理における主な実装例を以下に示します。

ダウンロード制限 ブラウザ上での閲覧のみを許可し、ローカルへの保存を禁止します。スクリーンショット対策として電子透かし(ウォーターマーク)を組み合わせることが効果的です。

電子透かし(ウォーターマーク) 閲覧者のメールアドレスや閲覧日時を資料に動的に埋め込みます。万一スクリーンショットで流出した場合でも、流出元の特定が可能です。

印刷制限 機密資料は印刷を禁止し、物理的な持ち出しを防ぎます。

転送制限 メールへの添付や他サービスへのアップロードを検知・ブロックします。

監査ログと監視

記録すべきイベント

| イベント種別 | 記録内容 | 保持期間 |

|---|---|---|

| アクセス | ユーザーID・IPアドレス・タイムスタンプ・資料ID | 1年以上 |

| ダウンロード試行 | 成功・失敗を問わず記録 | 1年以上 |

| 権限変更 | 誰が・誰の・どの権限を・いつ変更したか | 3年以上 |

| 失敗した認証 | IPアドレス・回数・タイムスタンプ | 90日以上 |

| 資料の作成・更新・削除 | 操作者・タイムスタンプ・変更内容 | 3年以上 |

SIEM連携 大規模組織では、ログをSIEM(Security Information and Event Management)に集約し、異常なアクセスパターンをリアルタイムで検知する仕組みが有効です。

ゼロトラストアーキテクチャ

従来の「社内ネットワーク = 安全」という前提を捨て、すべてのアクセスを検証するゼロトラストモデルへの移行が進んでいます。営業資料管理においては以下の原則が重要です。

- 全アクセスを認証: 社内からのアクセスでも認証を省略しない

- デバイスの信頼性確認: マネージドデバイスかどうかを確認する

- 継続的な監視: セッション中も異常な動作を監視する

業界別のセキュリティ要件

業界によって適用される規制や商習慣が異なります。自社の業界に応じた追加要件を確認します。

金融業界

金融機関・証券会社・保険会社等では、以下の規制への対応が求められます。

金融庁ガイドライン 金融庁「金融分野におけるサイバーセキュリティに関するガイドライン」では、情報資産の適切な管理と定期的な監査が求められます。

追加要件

- アクセスログの最低5年間保持

- 個人向け提案書への顧客確認番号の記録

- 外部委託先(DSRベンダー等)のセキュリティ審査

- インシデント発生時の金融庁への報告義務

金融業界の営業コンプライアンスについては専用記事で詳細を解説しています。

FSMBへの対応 金融機関が利用するツールは、Free Security Management Body(FSMB)等の基準への適合性を確認する必要があります。

医療・ヘルスケア業界

医療情報を含む営業資料(医療機器の提案書・薬品情報等)には、個人情報保護に加えて医療固有の規制が適用されます。

HIPAA(米国適用) 米国向けに医療機器・サービスを提供する場合、HIPAA(Health Insurance Portability and Accountability Act)への対応が必要です。電子的に保護された健康情報(ePHI)の取り扱いに厳格な基準が設けられています。

医療情報システムの安全管理に関するガイドライン(日本) 厚生労働省のガイドラインに準拠した情報管理が求められます。提案資料に患者データや診療情報が含まれる場合は特に注意が必要です。

追加要件

- 資料に含まれる患者情報の匿名化・仮名化

- 医療機関の情報システム部門による事前審査

- 閲覧端末の管理ポリシー適合確認

官公庁・自治体向け

政府・自治体への提案活動では、情報セキュリティへの要求水準が特に高くなります。

官公庁向け営業のセキュリティについては専用記事をご参照ください。

政府情報システムのためのセキュリティ評価制度(ISMAP) 政府が調達するクラウドサービスは、ISMAP(Information system Security Management and Assessment Program)の登録が必須です。DSRツールのベンダーがISMAP登録済みかどうかを確認します。

追加要件

- 国産クラウドまたは国内データセンターへのデータ保管要件

- 秘密保持契約(NDA)の締結と資料管理の記録

- 入札終了後の資料返却・廃棄の証明

- 立入検査・監査への対応義務

マイナンバー関連 提案書にマイナンバー(個人番号)が含まれる場合は、番号法に基づく厳格な管理が必要です。通常の営業資料への記載は避けるべきです。

製造業・ものづくり

製造業では技術仕様書・図面・価格表など、競争優位に直結する機密情報が営業資料に含まれるケースが多くあります。

サプライチェーンセキュリティ 大手完成品メーカーから一次・二次サプライヤーへの情報セキュリティ要求が高まっています。Tier1サプライヤーへの提案では、発注元のセキュリティ基準への適合が求められることがあります。

ITAR(米国国際武器取引規則) 防衛・宇宙関連の製品を取り扱う場合、ITARへの対応が必要です。技術データの転送・共有に対して厳格な制限があります。

追加要件

- CADデータ・設計図の特別管理(ビューア表示のみ、ダウンロード禁止)

- 工場見学資料・写真の外部共有制限

- 特許出願前の技術情報への厳格なアクセス制御

セキュリティチェックリスト:買い手が求める項目

大企業・官公庁からの発注では、ベンダーのセキュリティ体制に関する詳細なチェックリストへの回答が求められます。資料共有ツールを選定する際、以下の質問に回答できるかを確認してください。

認証・アクセス管理

- シングルサインオン(SSO)に対応しているか(SAML 2.0・OIDC)

- 多要素認証(MFA)が利用できるか

- パスワードポリシー(長さ・複雑さ・有効期限)を設定できるか

- ロールベースアクセス制御(RBAC)に対応しているか

- ユーザーの一括プロビジョニング・デプロビジョニングができるか(SCIM対応)

- アクセス権限の定期的なレビュー機能があるか

データ保護

- 保存データはAES-256以上で暗号化されているか

- 転送データはTLS 1.2以上で暗号化されているか

- データの地理的保存場所を指定できるか(国内限定等)

- 電子透かし(ウォーターマーク)機能があるか

- ダウンロード禁止・印刷禁止の設定ができるか

- バックアップと復旧の手順が整備されているか

監査・コンプライアンス

- アクセスログを1年以上保持できるか

- ログのエクスポート(CSV・SIEM連携)ができるか

- ISO 27001・SOC 2 Type IIを取得しているか

- 脆弱性診断・ペネトレーションテストを定期的に実施しているか

- インシデント発生時の通知ポリシーが明文化されているか

契約・法的要件

- データ処理契約(DPA)を締結できるか

- NDA(秘密保持契約)に対応しているか

- サービス終了時のデータ返却・削除ができるか

- 政府機関の監査・立入検査に対応できるか

ツール別のセキュリティ機能比較

主要な営業資料共有ツールのセキュリティ機能を比較します。

| 機能 | メール添付 | Google Drive | Dropbox Business | DSR専用ツール |

|---|---|---|---|---|

| アクセス制御 | △(パスワードZIP) | ○ | ○ | ◎ |

| 閲覧ログ | × | △(基本のみ) | △ | ◎(ページ別) |

| ダウンロード制限 | × | △ | ○ | ◎ |

| 有効期限設定 | × | ○ | ○ | ◎(自動失効) |

| 電子透かし | × | × | △ | ◎ |

| 監査ログ | × | △ | ○ | ◎ |

| ISO27001対応 | × | ○ | ○ | ○ |

| SSO対応 | × | ○ | ○ | ○ |

| ページ別分析 | × | × | × | ◎ |

メール添付の問題点

メール添付は手軽ですが、セキュリティ面では最も脆弱な方法です。送信後の追跡が不可能であり、受信者が転送した場合の管理も困難です。Google Driveで顧客共有するリスクも含め、一般的なファイル共有サービスの限界を理解することが重要です。

DSR専用ツールが優れている理由

Digital Sales Room(DSR)専用ツールは、営業資料の共有に特化して設計されています。単なるファイルストレージと異なり、以下の点で優位性があります。

- ページ単位の閲覧分析: 顧客がどのページを何秒見たかを記録します

- リアルタイム通知: 顧客が資料を開いた瞬間に通知が届きます

- 動的なウォーターマーク: 閲覧者情報を自動的に資料に埋め込みます

- 商談コンテキストの統合: セキュリティログと商談進捗が紐づいて管理されます

Digital Sales Roomの完全ガイドでDSRの全機能を解説しています。

インシデント発生時の対応フロー

セキュリティインシデントが発生した場合の対応手順を事前に整備しておくことが重要です。

インシデントの種類と初動

種類1: 誤った相手への資料共有 誤ったメールアドレスやURLを送付してしまった場合の初動対応です。

- 即時対応(0〜30分): 共有リンクの無効化・メールの削除依頼

- 影響範囲の確認(30分〜2時間): 閲覧ログで実際にアクセスがあったか確認

- 関係者への報告(2時間以内): 上長・法務部門への報告

- 顧客への連絡(4時間以内): 誤送信の事実と対処を説明

種類2: 不正アクセスの検知 通常と異なるIPアドレスからの大量アクセスや、深夜帯の不審なアクセスが検知された場合です。

- アクセスの即時遮断(0〜15分): 該当アカウント・IPの一時停止

- ログの保全(15〜30分): 証拠となるログをエクスポート・保存

- 侵害範囲の特定(30分〜3時間): どの資料に何件のアクセスがあったか確認

- パスワードリセット(並行実施): 影響を受けた可能性のあるアカウントのリセット

種類3: 内部不正(資料の無断持ち出し) 退職者や外部委託先による不正ダウンロードが疑われる場合です。

- 証拠保全(0〜1時間): ダウンロードログ・アクセスログのエクスポート

- アクセス権の即時剥奪(並行実施): 当該ユーザーの全権限停止

- 法務・HR部門との連携(1時間以内): 対応方針の決定

- 不正競争防止法に基づく対応(必要に応じて): 警察への届出・法的措置の検討

インシデント対応体制の整備

事前に以下を整備しておくことで、インシデント発生時の対応が迅速になります。

| 準備事項 | 内容 | 担当 |

|---|---|---|

| インシデント対応手順書 | 種類別の対応フローの文書化 | セキュリティ担当 |

| 連絡網 | 上長・法務・情報セキュリティ部門の連絡先 | 管理部門 |

| ログ保全手順 | 証拠としてのログの取り出し方法 | IT担当 |

| 報告書テンプレート | 個人情報保護委員会への報告書雛形 | 法務部門 |

| 顧客向け文書 | 漏洩発生時の顧客通知文のテンプレート | 広報・営業 |

報告義務の確認

個人情報が含まれる資料の漏洩が確認された場合、改正個人情報保護法に基づき以下の報告が必要です。

- 個人情報保護委員会への報告: 漏洩を知った日から「速やかに」(目安: 72時間以内)

- 本人への通知: 「速やかに」(緊急性が高い場合は即時)

セキュリティチェックリスト

自社の営業資料共有が要件を満たしているか確認してください。

基本要件チェック

- アクセス制御: 招待制で共有している(「リンクを知る全員」設定は使用していない)

- 閲覧ログ: 誰がいつ見たか記録されている

- DL制限: 機密資料のダウンロードを制限できる

- 有効期限: 共有リンクに期限がある

- 監査ログ: 全操作が1年以上記録されている

法的要件チェック

- 個人情報を含む資料を適切な法的根拠に基づいて共有している

- 漏洩発生時の報告手順が整備されている

- 契約書・NDAに情報管理義務が明記されている

- 営業秘密の秘密管理性要件(アクセス制限等)を満たしている

技術要件チェック

- 転送時の暗号化(TLS 1.2以上)が有効である

- 保存時の暗号化(AES-256)が実装されている

- 多要素認証(MFA)が有効化されている

- 電子透かしまたは類似の追跡機能がある

- インシデント発生時のログ保全手順が整備されている

3つ以上「×」なら、共有ツールの見直しを検討してください。

商談管理をもっと効率的に。まずは無料で試してみませんか?

無料ではじめるよくある質問

メール添付で最低限のセキュリティを確保する方法は?

パスワード付きZIPと別経路でのパスワード送付が最低限の対策です。ただし閲覧追跡や有効期限は実現できません。機密度の高い資料にはDSRツールの使用を推奨します。パスワードZIPはブルートフォース攻撃に脆弱な場合もあるため、推測困難な12文字以上のパスワードを設定してください。

ISO27001取得企業が満たすべき追加要件は?

監査証跡の長期保持(3年以上推奨)、アクセス制御の定期レビュー(半年〜年1回)、インシデント発生時の追跡可能性が求められます。また、外部委託先(DSRベンダー等)のセキュリティ審査も実施義務があります。DSRツール選定時にこれらの対応状況をベンダーに確認してください。

無料でセキュリティ要件を満たせるツールは?

Terasuの無料プランでアクセス制御・基本閲覧ログ・ダウンロード制限が利用可能です。監査ログの長期保持や有効期限の自動管理は有料プランでの提供が一般的です。セキュリティ要件の重要度に応じてプランを選択してください。

官公庁への提案活動で特に注意すべき点は?

ISMAPに登録されたクラウドサービスの利用が求められる場合があります。また、提案終了後の資料返却・廃棄証明を求められるケースもあります。入札資料に含まれる情報は不正競争防止法上の営業秘密にあたる可能性があるため、厳格なアクセス管理が必要です。官公庁向け営業のセキュリティで詳細を解説しています。

顧客から「セキュリティチェックシートへの回答」を求められたら?

DSRツールのベンダーが発行する「セキュリティホワイトペーパー」や「ISO27001証明書」を活用します。ベンダーに問い合わせるとセキュリティに関するFAQドキュメントが入手できることが多いです。SOC 2 Type II取得ベンダーであれば、審査報告書の概要版(サマリーレポート)を顧客に提示できます。

Google Driveで顧客共有するリスクはどの程度ある?

Google DriveはGDrive自体のセキュリティは高い水準ですが、「リンクを知る全員が閲覧可能」な設定を誤って使用するリスクがあります。また、ページ単位の閲覧分析や電子透かし機能がないため、機密資料の管理には向いていません。Google Driveの顧客共有リスクで詳しく解説しています。

資料の漏洩が判明した場合、何時間以内に顧客に連絡すべきですか?

法律上の義務(改正個人情報保護法)では、漏洩発生後「速やかに」(目安: 72時間以内)個人情報保護委員会への報告が必要です。顧客への通知も速やかに行うことが求められます。なお、実際の契約書に「X時間以内に通知」と定めている場合は、その条件が優先されます。事前にインシデント対応フローを整備し、通知文のテンプレートを準備しておくことを推奨します。

まとめ

営業資料のセキュリティは、基本5要件(アクセス制御・閲覧ログ・DL制限・有効期限・監査ログ)を満たすことが出発点です。さらに、個人情報保護法・不正競争防止法・ISO27001等の法的要件への準拠、業界固有のルールへの対応、インシデント発生時の対応体制の整備が求められます。

まずは自社の現状をセキュリティチェックリストで確認し、Google Driveのリスクを把握した上で、必要に応じてDSRへの移行を検討してください。